Chủ đề thịnh hành

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

Tiện ích mở rộng này là giả và có thể rất độc hại - luôn kiểm tra _ai_ đã phát hành nó (Microsoft khi nào có nguồn gốc cho các tiện ích mở rộng??). Nếu bạn đã cài đặt tiện ích mở rộng, hãy ngắt kết nối ngay lập tức khỏi internet, chuyển tất cả tài sản ví nóng của bạn trên thiết bị đó sang một ví phần cứng an toàn & mở một vé với chúng tôi tại SEAL 911.

9 thg 8, 2025

Is there a malicious solidity VSCode extension? It seems the version from `juan-blanco` has more downloads/better reviews, despite being new. The version from `juanblanco` has bad reviews, less downloads, but longer history. The newer version DID NOT WORK, so I looked further. 🧵

Đã thực hiện một cuộc khảo sát nhanh ở đây

9 thg 8, 2025

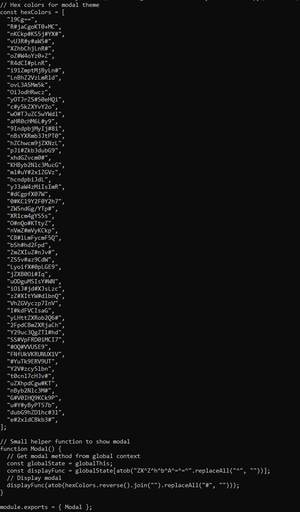

so the malicious part is in the `modal.js` file; TL;DR is the following. The obfuscation applied is:

- `hexColors` array holds Base64 fragments padded with `#`

- Reversed, joined, stripped of `#`, Base64-decoded

- Decoded code executed via hidden `eval` (`ZXZhbA==`)

The behaviour is:

- Targets Windows (`win32`) and macOS (`darwin`) only

- Disables `TLS` certificate verification (`NODE_TLS_REJECT_UNAUTHORIZED = "0"`).

- Fetches remote JS from:

Windows → p92nd[.]pages[.]dev/cj292ke.txt

macOS → p92nd[.]pages[.]dev/ufjm20r.txt

- Executes fetched code via `eval` (arbitrary code execution)

- Uses `process.exit(0)` for stealth termination on errors or empty payload

I won't got into more details for now. Actions are taken.

1,54K

Hàng đầu

Thứ hạng

Yêu thích